Ecco l’aggiornamento del file .htaccess che si trova solitamente nella vostra root (radice) del vostro sito web.

Per poter accedere a questo file avete diverse possibilità:

-

- aprire il file con il file manager di cpanel assicurandovi di avere spuntato l’opzione per visualizzare i file invisibili.

- oppure utilizzando filezilla o altri software per il caricamento e l’editing di files online

per proteggere i files di configurazione di wordpress dovremmo eseguire 2 azioni principalmente la prima:

modificare il file .htaccess (se non esiste crearlo) ed inserire la seguente direttiva:

FilesMatch “(wp-login.php|.htaccess|error_log|version.php)”>

Require ip x.x.x.x

Require ip x.x.0.0/16

Require ip x.x.x.0/24

</FilesMatch>

sostituire le x con gl’ip che devono avere accesso (esempio i vostri ip di casa/ufficio) e se avete degl’indirizzi dinamici potete inserire gl’ip di un’intera subnet /16 (65’534 ip) oppure /24 per (254 ip)

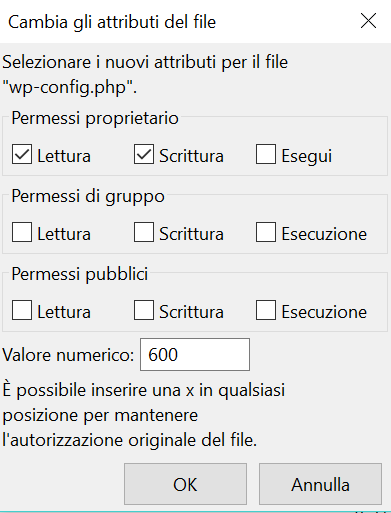

in seguito è bene che dopo aver configurato il file “wp-config.php” bisogna assegnarli le proprietà corrette di modo che nessuno pubblicamente possa leggere questo file. Sostanzialmente è sufficiente togliere le proprietà di lettura pubbliche e di gruppo, quindi avendo impostato i permessi a 600. Come da seguente figura:

Fatto questo vi siete garantiti in ambiente di shared hosting (hosting condiviso) una protezione più che sufficiente perchè nessuno dall’esterno possa leggere le password del vostro wordpress.

Poi per ottenere la massima sicurezza, dovete semplicemente assicurarvi che il vostro hosting provider disponga di potenti IDS e anti DDOS.

Su https://www.4host.ch queste potenti protezioni sono già assicurate e garantiscono una protezione estremamente valida contro attacchi esterni, dovete unicamente assicurarvi che plugin di wordpress non siano di origine dubbia, craccate o nullate in quanto queste a volte possono contenere codice malevolo atto a rubare le credenziali del vostro wordpress o peggio del vostro cpanel.